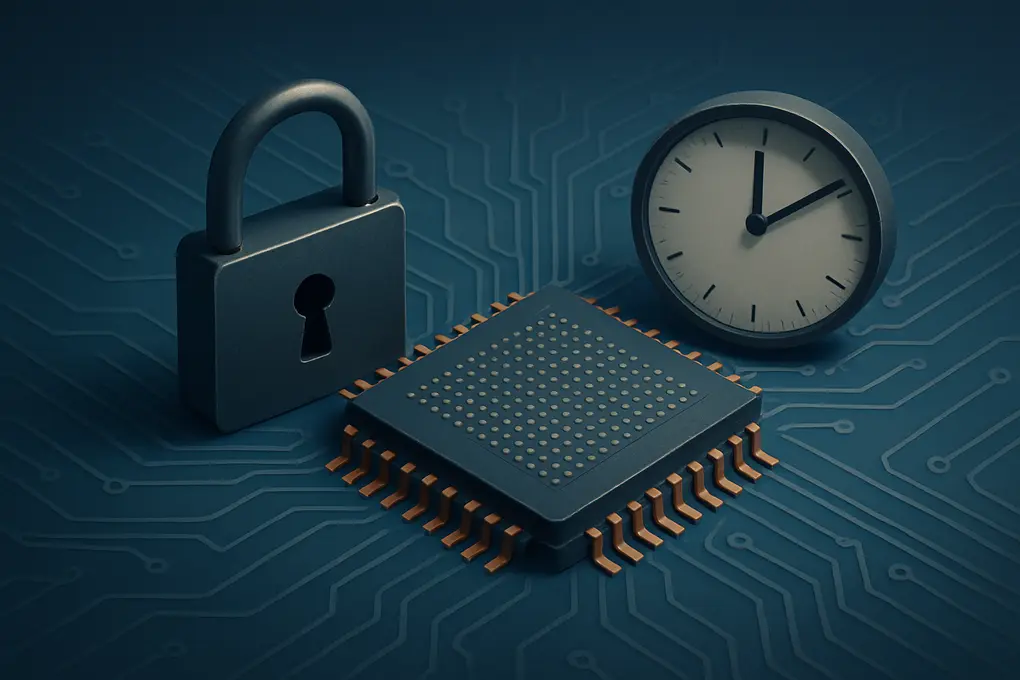

Optimizaciones de GCC rompen criptografía constant-time y reabren fugas por timing, alerta FOSDEM 2026

Optimizaciones de GCC rompen criptografía constant-time: esa fue la advertencia central presentada en FOSDEM 2026 por René Meusel, mantenedor de la librería de criptografía Botan y senior software engineer en Rohde & Schwarz Cybersecurity. El problema no está en “la matemática” del cifrado, sino en cómo los compiladores modernos reescriben el código buscando rendimiento y, con ello, pueden deshacer medidas de seguridad diseñadas para resistir side-channel attacks.

Durante su charla, Meusel describió un patrón cada vez más común en software de seguridad: implementaciones pensadas para ejecutarse en constant time (tiempo constante) se vuelven vulnerables después de pasar por optimizaciones agresivas. En su demostración, un build con GCC 15.2 y flags de alto rendimiento (incluido -O3) terminó produciendo un binario que ya no respetaba el comportamiento constant-time esperado en una comparación crítica.

Optimizaciones de GCC rompen criptografía constant-time por side-channels

El caso expuesto parte de un escenario clásico: validación de contraseña carácter por carácter. Si la función retorna en cuanto detecta el primer carácter incorrecto, el tiempo de respuesta puede filtrar cuántos caracteres iniciales fueron acertados. Con un reloj de alta resolución y repetición suficiente, ese diferencial de tiempo se convierte en una señal explotable para ataques de fuerza bruta más eficientes.

Para mitigar esto, bibliotecas criptográficas suelen implementar comparaciones constant-time, diseñadas para que el tiempo total de ejecución no dependa del contenido de la contraseña ni de la posición del primer mismatch. El objetivo es bloquear el canal lateral (side channel) que aparece cuando el control de flujo, el branching o los accesos a memoria varían según datos sensibles.

Según Meusel, el conflicto aparece cuando el compilador “razona” sobre la semántica del código. Al optimizar, GCC puede inferir que ciertas operaciones posteriores son redundantes o que el resultado ya está determinado por una condición temprana. En la práctica, esa reescritura puede descartar el “relleno” de trabajo que nivelaba tiempos, reintroduciendo la señal temporal que se intentaba eliminar.

Por qué el compilador interfiere: Boolean logic y branching

El punto técnico clave es que la Boolean logic suele traducirse en branching. Y el branching es caro (por predicción de saltos, pipeline y microarquitectura), por lo que los compiladores intentan transformarlo cuando hay margen. En código de seguridad, esa “ayuda” puede ser contraproducente: el compilador puede convertir una comparación que pretendía ser uniforme en una secuencia con salidas tempranas o caminos de ejecución con diferencias medibles.

Meusel comparó este comportamiento con un asistente “demasiado listo”: el compilador prioriza performance y corrección funcional, pero no necesariamente conserva requisitos cualitativos como resistencia a side-channels. En criptografía aplicada, esas propiedades son parte del contrato de seguridad, aunque no estén explícitas en el estándar del lenguaje.

Cómo los equipos de seguridad responden cuando optimizaciones de GCC rompen criptografía constant-time

La respuesta descrita en la charla no fue “cambiar el algoritmo”, sino ocultar intención. Meusel explicó que, en algunos casos, los desarrolladores se ven forzados a impedir que el compilador detecte comparaciones booleanas o simplifique expresiones sensibles. Entre las técnicas mencionadas están el reemplazo de booleanos por enteros pequeños y el uso de operaciones bitwise para enmascarar semántica, con el fin de evitar transformaciones que introduzcan branching.

Sin embargo, el propio Meusel señaló que eso puede no bastar si el optimizador logra reconstruir la intención original. Por ello, en implementaciones especialmente críticas, se recurre a patrones adicionales que solo existen para “bloquear” al compilador, incluyendo el paso por inline assembly que, aunque no cambie el valor, actúa como barrera al análisis del optimizador. El resultado es un coste real en mantenibilidad y en la posibilidad de cometer errores sutiles, precisamente en el tipo de código donde equivocarse sale caro.

La conclusión implícita es incómoda para la industria: cuando optimizaciones de GCC rompen criptografía constant-time, el trabajo de “escribir código seguro” deja de ser un asunto exclusivamente de algoritmos y pasa a depender del toolchain, sus versiones y sus decisiones internas de optimización.

Recomendaciones y debate: optimización vs propiedades de seguridad

Entre los takeaways, Meusel planteó una opción directa: reducir o desactivar optimizaciones en secciones sensibles, aunque eso choque con objetivos de rendimiento. También pidió que los constructores de compiladores contemplen requisitos más allá de la eficiencia, porque la seguridad (en especial la mitigación de side-channels) no se refleja automáticamente en el IR ni en las reglas de optimización tradicionales.

En el debate posterior se sugirió que, en el futuro, un compilador podría aceptar “prompts” o anotaciones más expresivas para delimitar qué bloques no deben ser transformados. Hoy existen aproximaciones parciales (atributos, pragmas, barreras, opciones por función), pero el problema es que la resistencia a side-channels no siempre se reduce a “no reordenar” o “no inlinear”: a menudo es una propiedad global de cómo se ejecuta el bloque.

Meusel también citó el uso de herramientas de análisis dinámico como Valgrind para detectar dependencias de valores indefinidos, recordando que la robustez del software criptográfico se juega tanto en memoria y control de flujo como en la implementación del primitivo criptográfico.

Para contexto y seguimiento, la charla original de FOSDEM 2026 está publicada por el propio evento, y GCC documenta oficialmente su modelo de optimización y flags disponibles. Fuentes: FOSDEM (programa y sesiones) y GCC Optimize Options.

Impacto para la industria

Lo que expuso FOSDEM 2026 no es un bug aislado, sino una señal de fricción estructural entre optimización moderna y requisitos de seguridad. En ecosistemas donde una misma librería se compila con múltiples toolchains, arquitecturas y perfiles de flags, garantizar constant-time se vuelve más difícil de “auditar por lectura” y más dependiente de pipelines de verificación y pruebas específicas.

Optimizaciones de GCC rompen criptografía constant-time cuando el optimizador elimina trabajo “inútil” desde el punto de vista funcional, pero esencial desde el punto de vista de side-channel resistance. En adelante, el mensaje para equipos de producto y maintainers es claro: el threat model debe incluir al compilador y su configuración, no solo al atacante y al algoritmo.